01_FIREWALL

Als Appliance schon getestet:

- M0n0wall

- Zentyal

- IPfire

- pfSense

- OPNsense

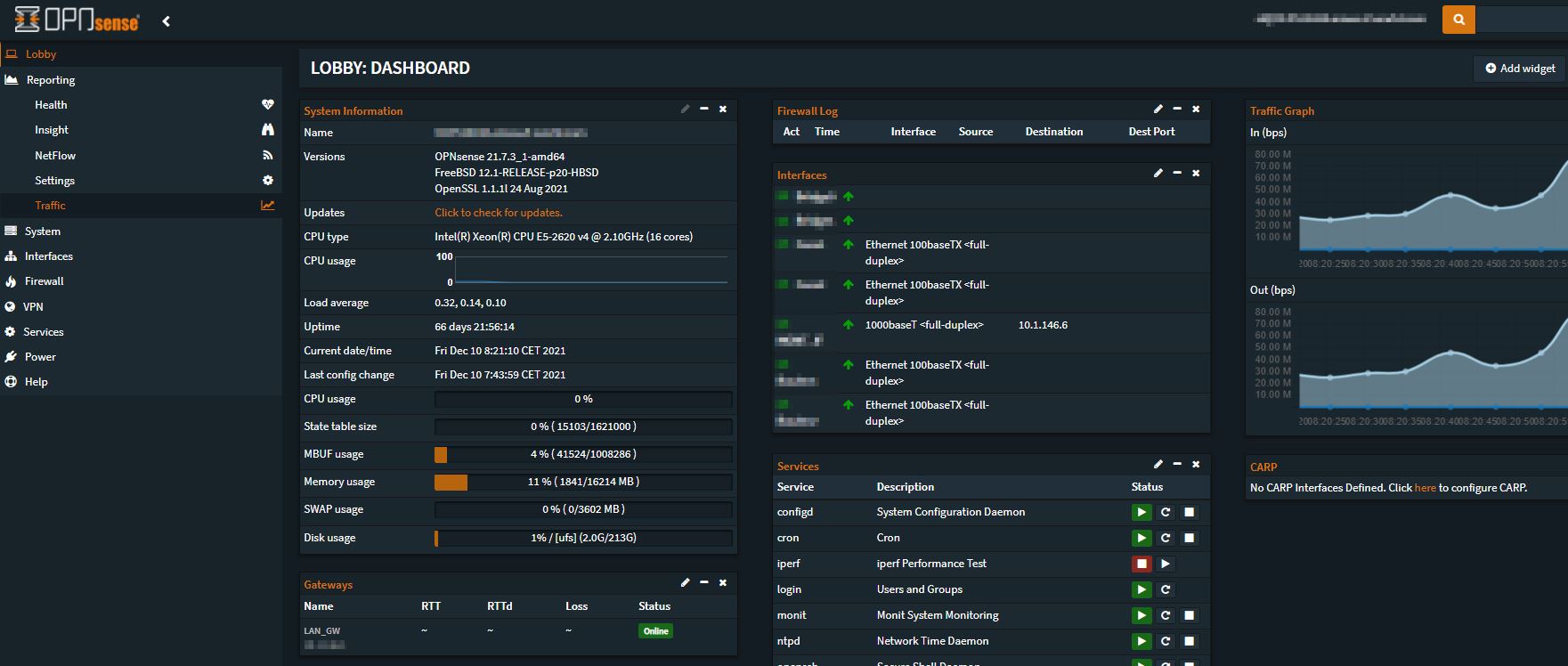

Nachdem wir händeringend versuchten, eine Schulung oder einen Workshop mit pfSense zu erhalten, sind wir über OPNSense gestolpert.

Der Fork der ursprünglichen pfSense zeigt neben einer super Community auch deutsche Webinare, Workshops, etc.

Nach dem einstündigen kostenlosen Workshop waren wir in der Lage, "mal eben" eine Firewall-Struktur für unsere Produktionsmaschinen zu implementieren.

Hierzu wurde ein Rechner mit einer 4Port-Netzwerkkarte ausgerüstet und Proxmox installiert.

Da wir je virtueller Firewall nur eine physische Netzwerkkarte benötigen,

ergebn sich also maximal 4 virtuelle Firewalls für 4 Produktionsmaschinen.

Die Firewalls sind dazu virtuell mit je 3 Netzwerkkarten je Maschine:

| 1. LAN-Interface | virtuell | Management NIC im Home-Lan |

| 2. LAN-Interface | virtuell | Verbindung zum Home-Lan |

| 3. LAN-Interface | physisch | Verbindung zur Maschine |

UFW

(Uncomplicated FireWall)

Debain und Ubuntu install:

apt-get install ufw

Die simplen Befehle finden Sie dann unter

https:/wiki.debian.org/Uncomplicated%20Firewall%20%28ufw%29

Z.B.:

| Beschreibung | Befehl |

|---|---|

| UFW aktivieren |

ufw enable |

| Generelles Setup |

ufw default deny incoming |

| Status |

ufw status verbose |

| Erlaube eine bestimmte IP |

ufw allow from 111.222.333.444 |

| Einen Dienst blockieren |

ufw delete allow ssh |

| Einen Port-Bereich sperren |

ufw allow 1000:2000/tcp |

ufw enable

Mit dem folgenden Befehl kann für Debian/Ubuntu auch die grafische GUI installieren.

IPTABLES

(Bordmittel bis Debian 9):

Hierzu haben wir 2 Dateien erstellt, die lediglich auf unseren Linux-Server abgelegt werden müssen:

/etc/iptables.up.rules

iptables-restore < /etc/iptables.up.rules

/etc/network/if-up.d/iptables.sh

*nat

:PREROUTING ACCEPT [4:391]

#:INPUT ACCEPT [3:359]

:OUTPUT ACCEPT [28:1952]

:POSTROUTING ACCEPT [28:1952]

COMMIT

# Completed on Fri Jun 13 14:23:56 2014

# Generated by iptables-save v1.4.12.1 on Fri Jun 13 14:23:56 2014

*mangle

:PREROUTING ACCEPT [109:10036]

:INPUT ACCEPT [109:10036]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [128:53827]

:POSTROUTING ACCEPT [128:53827]

COMMIT

# Completed on Fri Jun 13 14:23:56 2014

# Generated by iptables-save v1.4.12.1 on Fri Jun 13 14:23:56 2014

# Webmin for Debian helps very much !!!

*filter

:INPUT ACCEPT [0:0]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [0:0]

-A INPUT -s 127.0.0.1/32 -j ACCEPT

-A INPUT -s 192.168.138.0/24 -j ACCEPT

-A INPUT -s 192.168.139.0/24 -j ACCEPT

-A INPUT -s 192.168.140.0/24 -j ACCEPT

-A INPUT -s ldap.business.com/32 -j ACCEPT

-A INPUT -s mail.business.com/32 -j ACCEPT

-A INPUT -j DROP

-A OUTPUT -d 127.0.0.1/32 -j ACCEPT

-A OUTPUT -d 192.168.138.0/24 -j ACCEPT

-A OUTPUT -d 192.168.139.0/24 -j ACCEPT

-A OUTPUT -d 192.168.140.0/24 -j ACCEPT

-A OUTPUT -d ldap.business.com/32 -j ACCEPT

-A OUTPUT -d mail.business.com/32 -j ACCEPT

-A OUTPUT -j DROP

COMMIT

# Completed (admin) on Wed Mrz 04 2015

Mit folgenden Befehlen kann man die Skripte dann steuern:

| Beschreibung | Befehl |

| aktivieren der Firewall-Einstellungen in der "iptables.up.rules" | iptables-restore < /etc/iptables.up.rules |

| Setzen der Ausführungsrechte des Start-Skripts | chmod +x /etc/network/if-up.d/iptables.sh |

| Firewall-Einstellungen auflisten | iptables -L |

| Deaktiviere Firewall (flush) | iptables -F |

„Mal eben“ Firewalls mit Hilfe von IPTABLES unter Linux funktioniert mit einfachsten Mittel.

Wir haben hierzu eine BATCH-Datei entwickelt, die uns eine vorhandene IP-Regeldatei nach Eingabe von IP-Adresse des Hosts und Kennwort des ROOT-Users automatisch auf dem System installiert und aktiviert:

Für den automatisierten Upload benutzen wir die pscp.exe und zur Implementation und Aktivierung nutzen wir die plink.exe.

Beide Programme (pscp.exe und plink.exe) sind in der freien Software Putty enthalten.